反舞弊调查中,如何针对iTunes备份进行取证分析

2020-04-30

iTunes备份是电子数据调查人员在工作中常见的重要数据,在最近一起反舞弊调查的案子中,笔者在对涉案人员使用的PC进行电子数据调查时,从留存于硬盘上的多个iTunes备份中提取了涉案人员手机备份中的微信、line、短信、通讯录、备忘录等大量文本、图片、音视频信息,为案件调查提供了有用的线索。

同时,在取证过程中也碰到了因关键性文件缺失导致大量密文数据无法转换恢复的窘境,面对近在眼前的数据却无法探其究竟,心中虽有不甘,但作为取证调查人员,仍必须尊重客观事实。为此,我们针对iTunes备份、恢复机理和取证方法做了专门的研究,为iTunes备份取证做一个相对完整的规范和操作流程。

本文非纯技术内容,主要面对企事业单位内审、监察等一般调查人员,以通俗的科普形式,对iTunes取证分析做一个较为完整的介绍性阐述,抛砖引玉,仅供调查工作参考使用。

iTunes是苹果公司2001年1月10日推出的一款供Mac和PC使用的数字媒体播放、管理程序,发展至今,已成为苹果iphone、ipad、ipod、ibook、imac等设备必备的配套软件。

除了数字媒体播放管理功能,iTunes还提供了一项重要功能,对iphone、ipad等设备的配置信息、应用软件进行数据备份。

iTunes在连接设备并进行第一次同步的时候,会自动进行备份,如果iDevice一直连着电脑反复进行同步,只有第一次同步会自动进行备份,此后的备份需要手动启动。无论是自动还是手动备份,都可以随时取消,如果觉得在同步时备份花费时间太长,可以在同步开始,出现备份字样时,点相应的关闭或取消按钮。(这也是为什么某些送检计算机上存有不完整备份的原因:使用人iphone首次连接PC,第一次同步时,自动备份启动,随后使用人选择了取消。)

iTunes备份iPhone的内容有:短信,彩信(含图片),联系人,日历,备忘录,相机胶卷,通话记录,个人收藏,声音、邮件、Safari,app、网络(Wi-Fi、蜂窝数据网、VPN等)等设置及其它配置信息(输入法、系统界面语言等)。

▲ iTunes并不备份APP本身,若APP被卸载后从备份恢复,APP需再次安装,而不会自动出现;

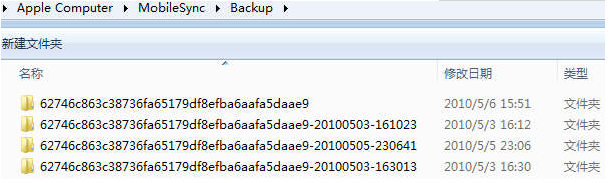

▲ iTunes备份必须通过第三方工具查看; ▲ iTunes只备份通过其本身对iPhone进行的操作和特定目录内容,使用第三方工具(如××助手之类)安装的程序或创建目录中的文件,iTunes不会备份; ▲ iTunes生成的备份可以恢复到任何一个iDevice,如其他的iPhone、iPad等。 iTunes在不同操作系统中有不同的存储路径,在未进行人为设置的情况下,一般情况下,备份文件夹默认存储在以下路径: Mac: ~/Library/Application Support/MobileSync/Backup/ Windows XP: \Documents and Settings\<用户名>\Application Data\Apple Computer\MobileSync\Backup\ Windows Vista以上版本: \Users\<用户名>\AppData\Roaming\Apple Computer\MobileSync\Backup\ iTunes对iDevice进行备份时,会在上述文件夹中生成一个子文件夹,文件夹以iDevice的UDID(Unique Device Identifier唯一设备标识符)命名,长度为40个字符,同一设备的不同备份的文件夹名称均以UDID开头,但后续备份的文件夹会在UDID后添加备份的ISO日期和时间用以区别。如下图所示:

一个完整备份的文件夹中,应包含4个主要文件(注:新旧版本的iTunes备份文件夹结构略有不同,此处仅列举非加密版本备份的通常情况,不代表所有iTunes版本的备份),这些文件储存了一个完整备份几乎所有重要的信息:

Info.plist-存储iDevice设备信息,包括电话号码,ICCID,IMEI等。

Manifest.mdbd-存储有关备份文件的信息,包括:域、路径、文件大小、MAC时间等。

Manifest.plist-存储有关备份内容的信息,包括设备上安装的应用程序列表等。

Status.plist-存储有关备份过程的信息,从中可以看出备份是否成功。

当然,备份文件夹同时包含了备份文件本身,即上文提到的短信,彩信(含图片),联系人,日历,备忘录,相机胶卷,通话记录,个人收藏,声音、邮件、Safari,app、网络等个人设置、数据和其它配置信息。

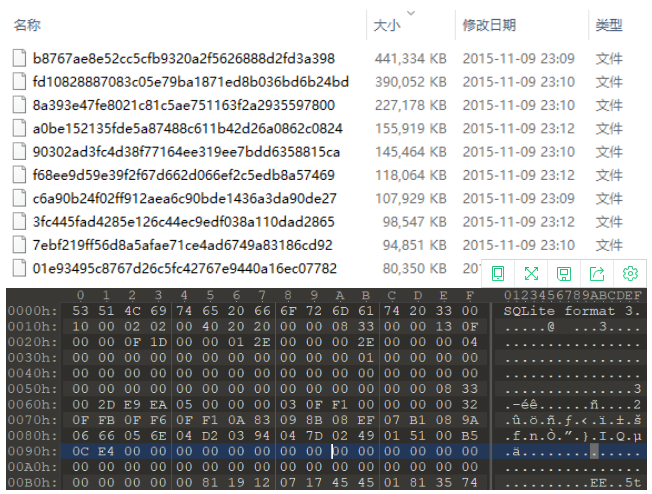

需要注意的是,通过iTunes备份后的文件名将被改成由其名称SHA-1哈希、路径和域组成的一个字符串,且去掉了文件扩展名。因此,在windows系统中,单从备份文件的名称无法识别究竟是什么文件,必须通过查看文件头才能识别。

(二进制编辑器中显示文件为一个sqlite3数据库文件)

如此命名的方式,从理论上来讲的确存在hash冲突的可能性,但苹果公司仍然采取这种方式,也许是认为这种可能性微乎其微,不会在实际应用中发生。

加密的iTunes备份和未加密的iTunes备份有很大的区别,在某种程度上,对于专家来说,受密码保护的备份比没有受密码的备份更有价值。关于备份加密,苹果公司的说法如下:

iTunes的加密备份功能可以锁定和编码用户信息,加密iTunes的备份范围也有所扩展,如保存的密码、无线网络设置、网站历史、健康数据等。

苹果公司的算法安全度极高,使加密后的数据对任何知道确切加密方法的攻击者来说仍然是安全的,虽然加密和未加密备份中都保存了iOS钥匙串,但未加密备份的iOS钥匙串是以指定设备的密钥进行加密的,因此只能从该特定设备进行解密,密码验证由iDevice通过iOS内核完成,而不是在iTunes中完成。这意味着无法在没有密码的情况下将加密iOS备份恢复到任何其他设备。

通俗点说,如果只是获得了在PC上保存的iTunes加密备份,若不能取得原iDevice设备,破解仅存在理论上的可行性,根据目前已知计算机的算力,高端GPU每秒只能尝试100-150个密钥,若想通过暴力破解,所用时间可能会长达几年到几十年不等,几乎是不可能完成的任务。

通过上述分析,我们知道了iTunes备份的基本原则,也了解到加密备份的安全性问题,对于iTunes备份数据取证来说,这些都是绕不过的核心问题。

1.加密备份

根据iTunes备份的技术特征,加密备份需在取得并掌握原备份iDevice密码的前提下才能进行解密和数据解析。

2.未加密备份

使用各类专业取证软件,或iBackupBot等第三方小工具,可以对iTunes备份进行解析、修改等操作。

3.不完整备份

上文中提到,用户第一次将iDevice连接到iTunes时,会自动开始备份进程,如果用户不希望进行备份,必须手动取消。正是因为这个功能,在电子数据取证中,经常会发现PC上存留有iTunes备份文件夹。

由于用户的取消,此类iTunes备份无法通过常规工具进行数据解析,因此我们需要进行一定的判断。Info.plist、Manifest.mdbd、Manifest.plist、Status.plist这4个文件,等于一个索引,缺失的话就无法用工具软件取证,只能通过二进制文件头进行辨识。我们可以手动查看每个文件,也可以通过一些简单的脚本,把没有后缀名的各类文件按照文件头标识自动添加相应的后缀名进行归类,方便查看。

我们可能会遇到这样的场景,取得了被调查对象的iphone,而iphone是加密的。这种情况下,除了强行破解外看似毫无办法。而强行破解在一方面会破坏原始介质的数据完整性,另一方面则是技术门槛太高,无形中提高了调查成本。

那有没有什么其他途径可以尝试呢?答案是有的——还是今天的主角——iTunes备份。

iphone的使用者,基本上都会用到itunes,现场调查应该特别留意获取iphone使用者的PC设备,其中很有很可能就存有破解iphone密码的“钥匙”。

因为在创建备份时,iTunes会使用十六进制编码的SHA1哈希文件名存储备份文件,并将它们列在备份的plisht文件中。如果在调查对象的笔记本电脑存有iTunes备份,那么备份中的plist文件就可能是我们进一步取证的一个关键突破点。

通过plist通常可以获取到相应的iDevice列表,它可以用来在取证软件和被调查的iphone等设备之间建立“信任”关系。此时,我们就可以使用iTunes从嫌疑人的iPhone中直接备份数据,而无需在原始iphone上进行包括解锁在内的任何操作。

备份完成后,进一步将iTunes备份完整地还原到另一部iphone中,这样,我们就能在没有密码的情况下进入iphone了。

电子取证往往要结合多种调查和技术手段,面对问题,只要有探索的精神,就可能在看似不可能的困境下,取得出人意料的突破。

参考文献:

https://www.theiphonewiki.com/wiki/ITunes_Backup

https://www.cnblogs.com/pieces0310/p/4945571.html

作者:周晓鸣

编辑:蘑菇菇

文章来源:“内控和反舞弊研究”微信公众号。

如有侵权,联系删除,谢谢!

下一条:揭秘企业常见的收入舞弊手段